O Active Directory (AD) é um serviço de diretório desenvolvido pela Microsoft para as redes de domínio do Windows. Ele está incluído na maioria dos sistemas operacionais Windows Server como um conjunto de processos e serviços. Inicialmente, o Active Directory era responsável apenas pelo gerenciamento centralizado de domínios. A partir do Windows Server 2008, no entanto, o Active Directory tornou-se um título abrangente para uma ampla variedade de serviços relacionados à identidade baseada em diretório.

Um servidor executando o AD DS (Serviços de Domínio Active Directory) é chamado de controlador de domínio. Ele autentica e autoriza todos os usuários e computadores em uma rede do tipo domínio do Windows - atribuindo e aplicando políticas de segurança para todos os computadores e instalando ou atualizando software. Por exemplo, quando um usuário faz login em um computador que faz parte de um domínio do Windows, o Active Directory verifica a senha enviada e determina se o usuário é administrador do sistema ou usuário normal. Além disso, permite o gerenciamento e o armazenamento de informações, fornece mecanismos de autenticação e autorização e estabelece uma estrutura para implantar outros serviços relacionados: Serviços de Certificados, Serviços de Federação do Active Directory, Serviços de Diretório Leve e Serviços de Gerenciamento de Direitos.

Cenário

Imagine quando você tem centenas de computadores para gerenciar hoje, como posso efetuar login em cada computador com um único usuário? Adicionar um usuário a cada computador? É um trabalho demorado, sem mencionar que, se você precisar alterar sua senha, terá que passar pela mesma coisa. O Windows Active Directory permite gerenciar recursos centralmente em seu domínio, incluindo computadores, usuários, impressoras, arquivos e muito mais.

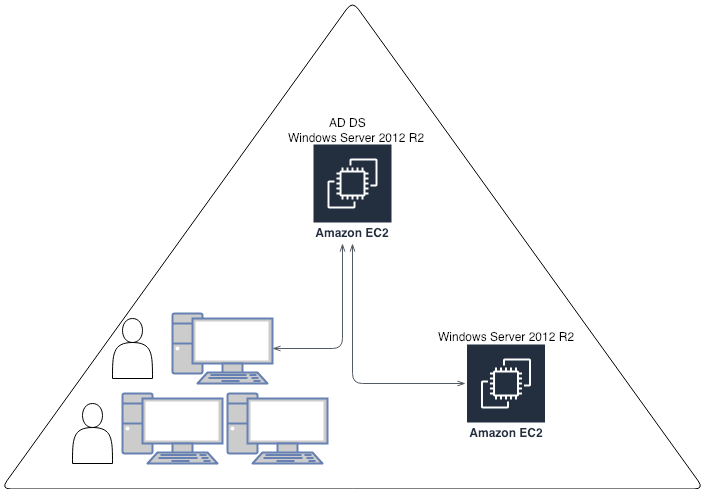

Neste tutorial, criaremos instâncias do EC2 x2 , uma para hospedar o AD DS e outra para desempenhar o papel de um novo PC para ingressar no domínio que criamos. Favoráveis ao AD DS, poderíamos controlar o computador e os usuários convenientemente

Pré-requisitos

- Se o seu sistema operacional for macOS, faça o download da Área de Trabalho Remota

- Se o seu sistema operacional for Windows, faça o download da Área de Trabalho Remota

- Uma conta da AWS.

- Verifique se a região é Leste dos EUA (N. Virgínia) , cujo nome abreviado é us-east-1 .

Criar instância do Windows EC2

Agora, criamos duas instâncias do Windows EC2 para simular o cenário, uma que usaremos para hospedar o serviço AD e a outra para ingressar no domínio que criamos. Imagine ter centenas de hosts hoje e ingressar no domínio, podemos gerenciá-los centralmente! Que serviço conveniente!

- No painel superior, clique em Serviços -> EC2 .

- Clique em Iniciar instância .

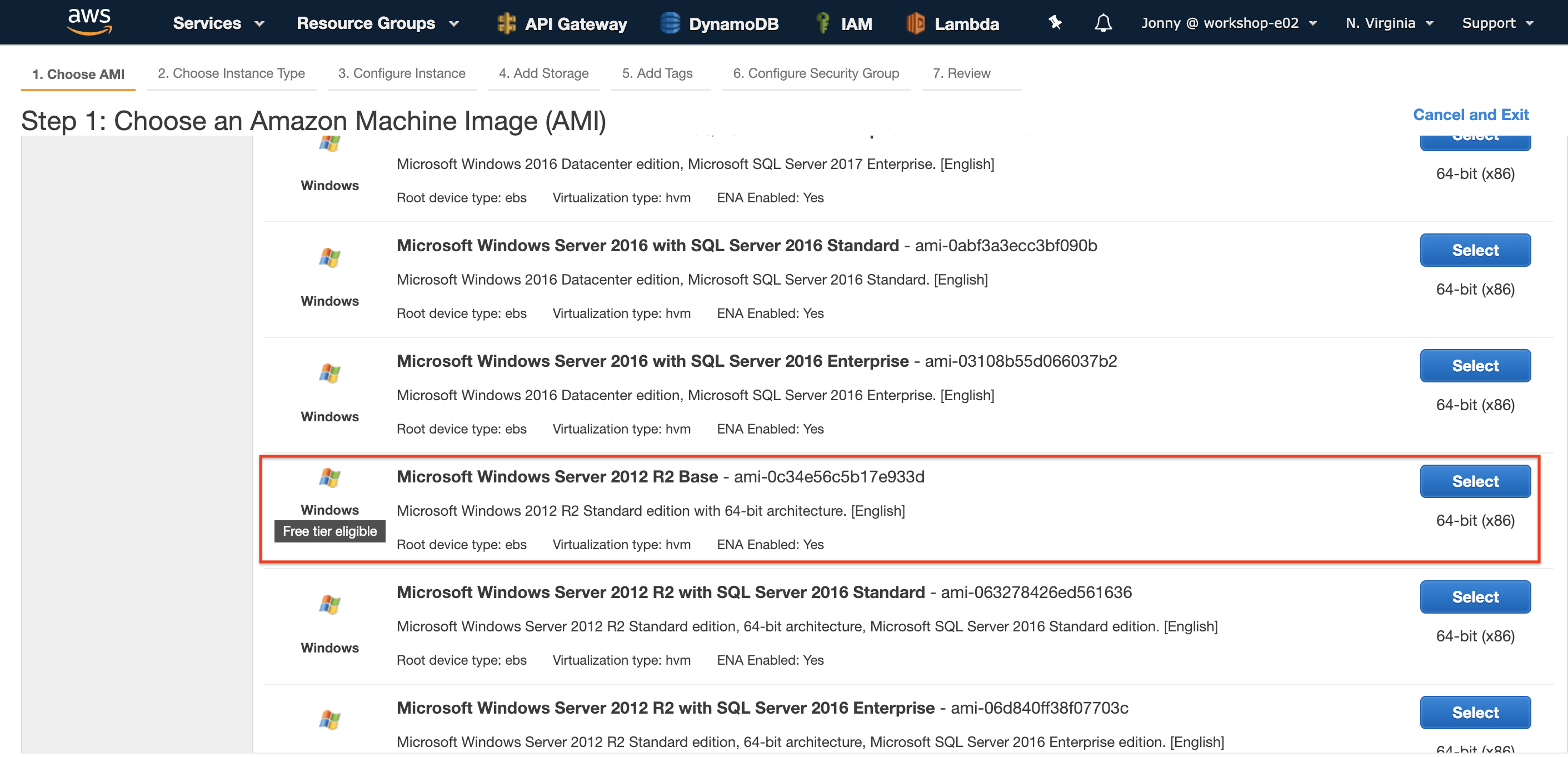

- Para a AMI, selecione Microsoft Windows Server 2012 R2 Base (cujo ID da AMI é ami-0c34e56c5b17e933d).

- Para o tipo de instância, escolha t2.micro e clique em Avançar: Configurar detalhes da instância .

- Em Número de instâncias , digite

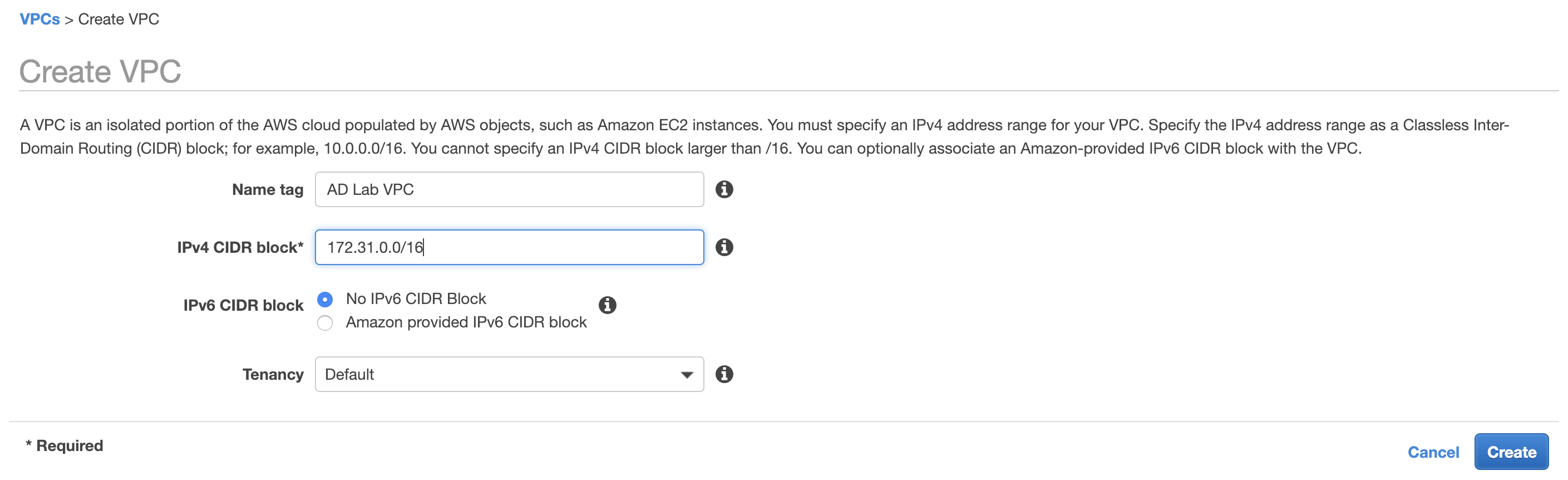

2. - Em Rede , clique em Criar novo VPC .

- No bloco CIDR IPv4 , Tipo

172.31.0.0/16, deixe outras opções como padrão.

- Lembre-se do seu ID da VPC .

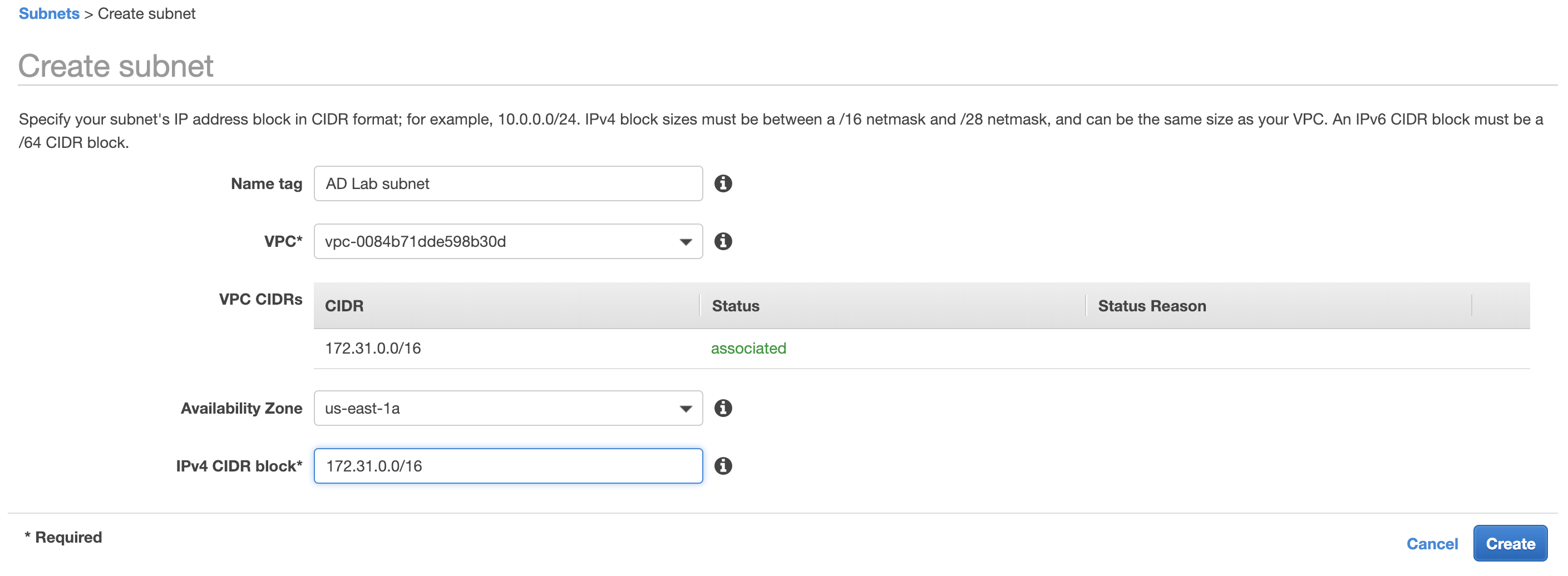

- Voltar para Configurar detalhes da instância , clique em Criar nova sub-rede .

- Na tag Nome , digite sub-rede do AD Lab , selecione o ID da VPC que acabamos de criar.

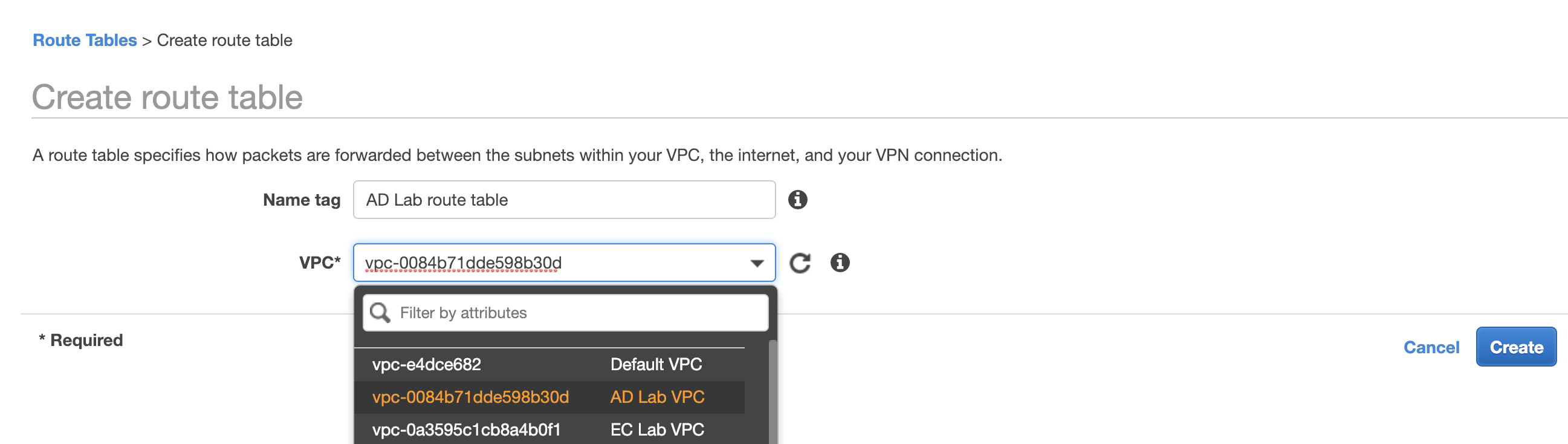

- No painel VPC , clique em tabela de rotas -> criar tabela de rotas .

- Na tabela de rotas do Name Lab, digite AD Lab e selecione a VPC que criamos.

- Selecione a tabela de rota que criamos e clique em Ações -> Definir tabela de rota principal .

- No Painel da VPC, clique em Gateway da Internet e crie um gateway da Internet .

- Na tag Nome , digite AD Lab Internet Gateway , crie.

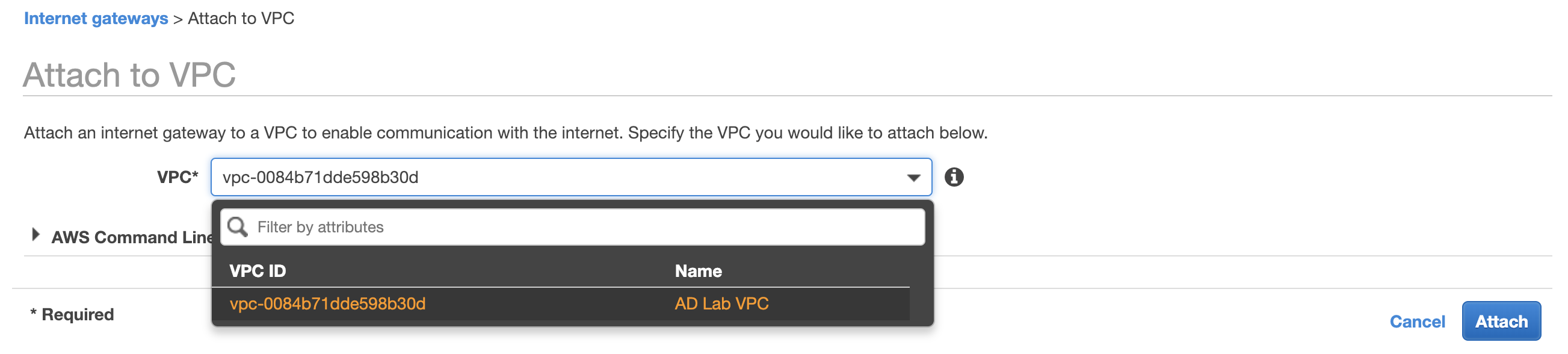

- Selecione o gateway da Internet que criamos e clique em Ações -> Anexar à VPC .

- Escolha nosso VPC -> Anexar .

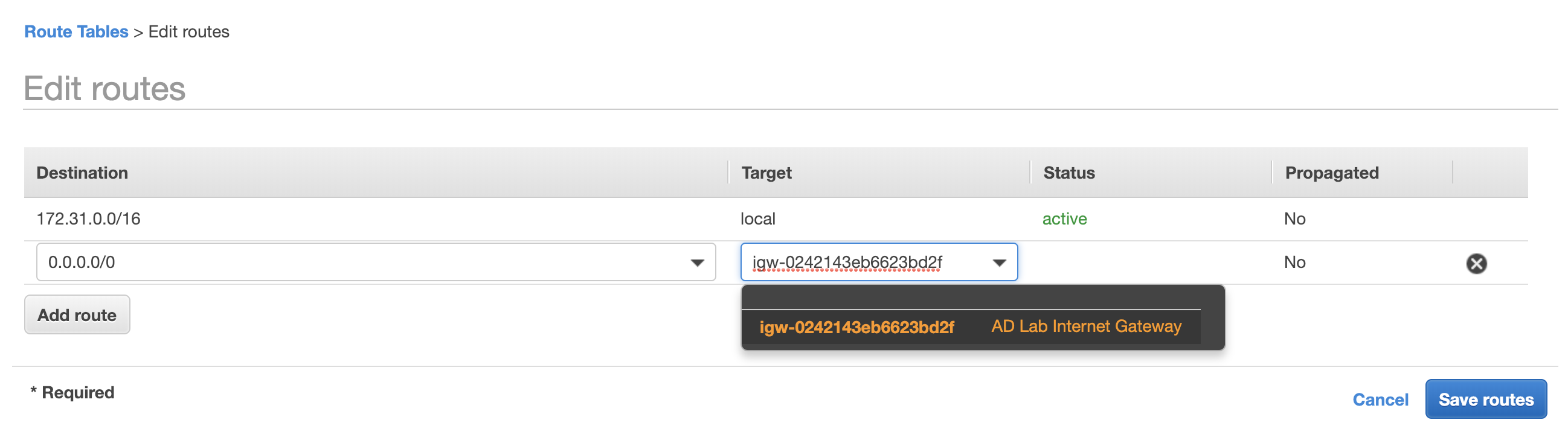

- Voltar à tabela de rotas, escolha a tabela de rotas que criamos e edite as rotas ,

- Em Atribuir automaticamente IP público , selecione Ativar .

- Voltar para Configurar detalhes da instância, mantenha a configuração restante como padrão até a Etapa 5: Adicionar tags .

- Em Tipo de chave

Name, Tipo de valorAD Lab - Na Etapa 6: Configurar grupo de segurança, selecione criar um novo grupo de segurança , tipo de nome do grupo de segurança

AD-Lab-Security-Group - Adicionar regra -> Tipo :

All traffic, fonte :Custom172.31.0.0/16 - Adicionar regras -> Digite :

RDP, fonte : meu IP -> Análise e Lançamento . - Clique em Iniciar .

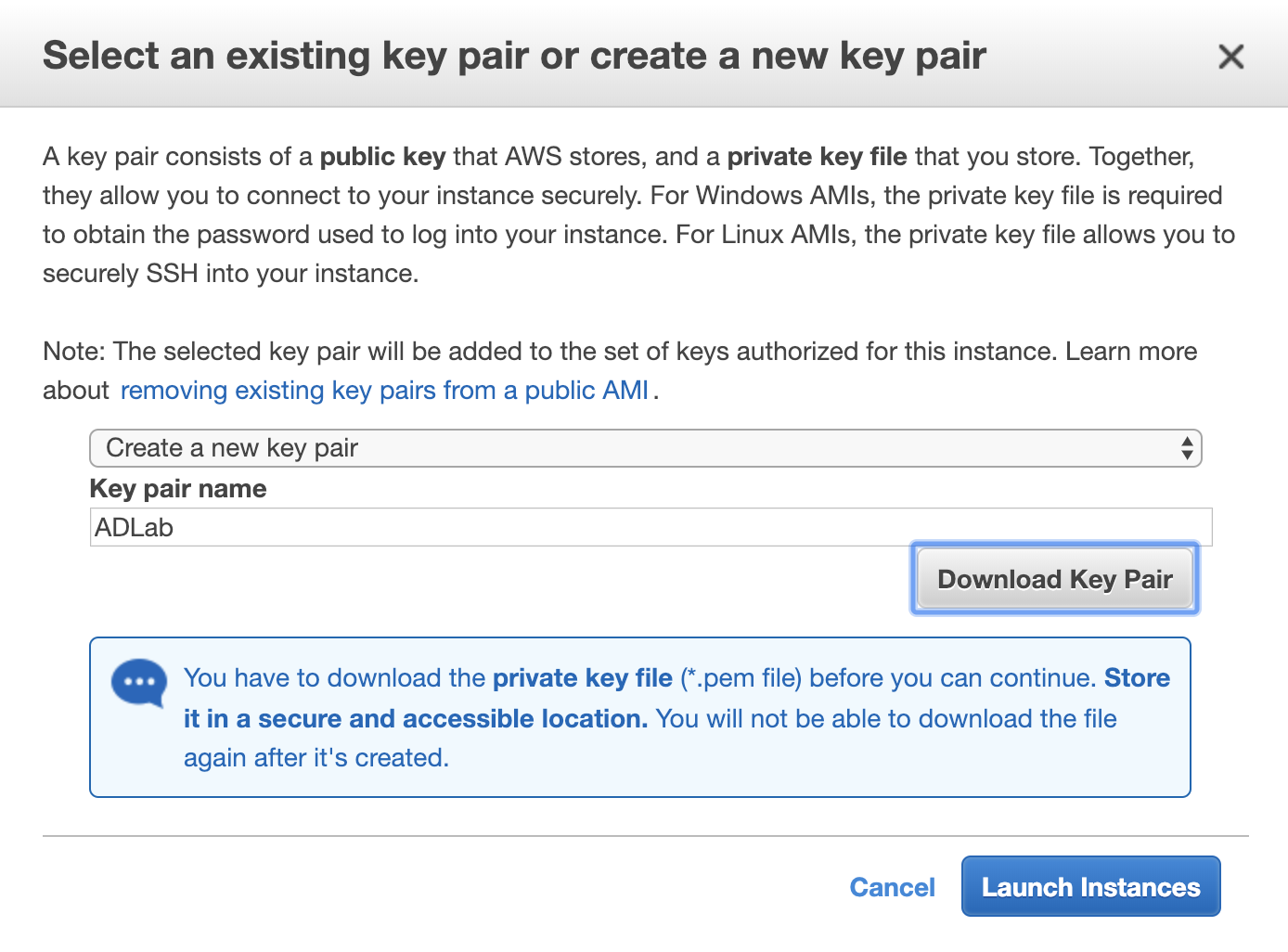

- Clique em Criar um novo par de chaves .

- Em Nome do par de chaves , digite ADLab .

- Clique em Download do par de chaves para baixar o arquivo do par de chaves.

Observe que você só pode baixar o arquivo do par de chaves dessa vez. Você não poderá baixar o arquivo novamente depois que ele for criado.

- Clique em Iniciar instâncias .

- Clique em Exibir instâncias .

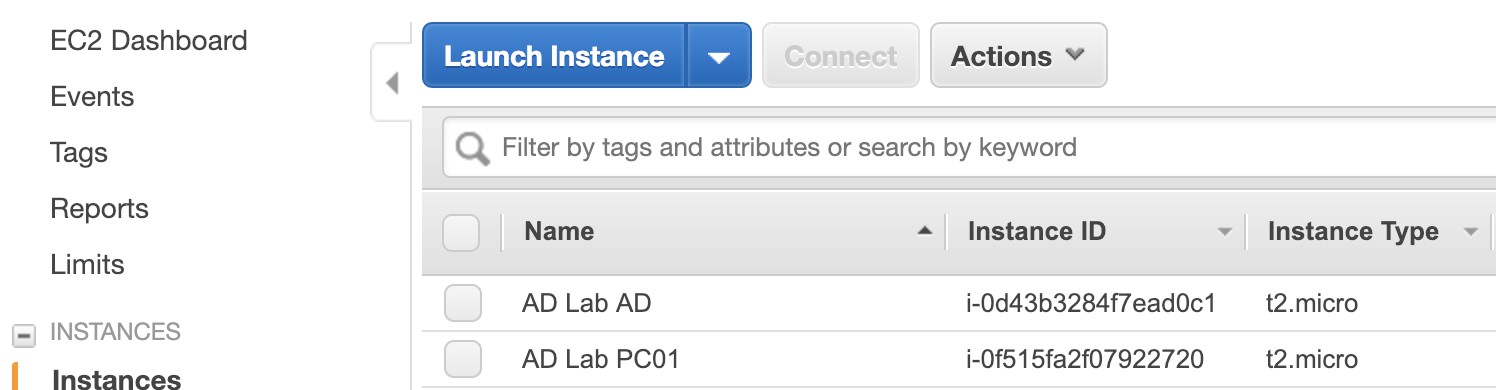

- Agora, conectamos o EC2 que criamos, no Painel do EC2 -> instâncias , podemos modificar o nome de um EC2 como AD Lab PC01 e outro como AD Lab AD .

Conectar-se à instância do Windows EC2

Conexão remota a uma instância do Windows EC2 e configure o serviço do Active Directory que queremos criar, primeiro adicionando o Server Promova para DC, mais o Active Directory e, em seguida, crie nosso próprio domínio.

- No console do Amazon EC2, selecione AD Lab AD e escolha Conectar.

- Na caixa de diálogo Conectar-se à sua instância, escolha Obter senha (levará alguns minutos após o lançamento da instância antes que a senha esteja disponível).

- Escolha Procurar e navegue até o arquivo de chave privada que você criou quando iniciou a instância. Selecione o arquivo e escolha Abrir para copiar todo o conteúdo do arquivo no campo Conteúdo.

- Escolha Descriptografar senha . O console exibe a senha de administrador padrão da instância na caixa de diálogo Conectar-se à sua instância, substituindo o link para Obter senha mostrado anteriormente pela senha real.

- Grave a senha de administrador padrão ou copie-a para a área de transferência. Você precisa dessa senha para se conectar à instância.

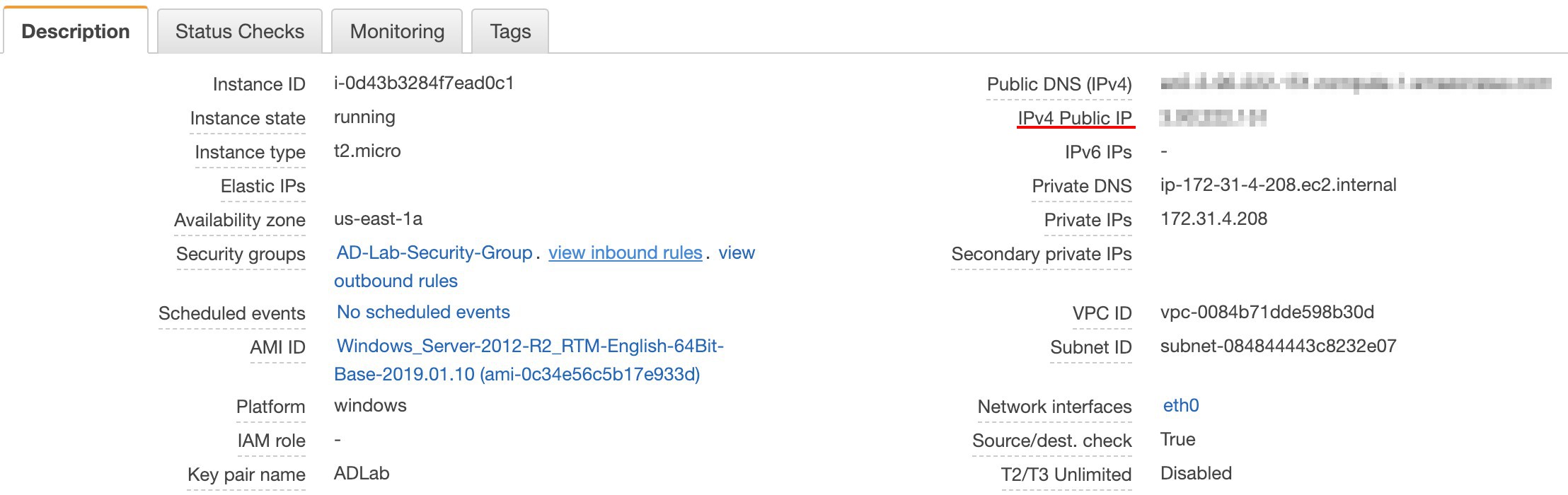

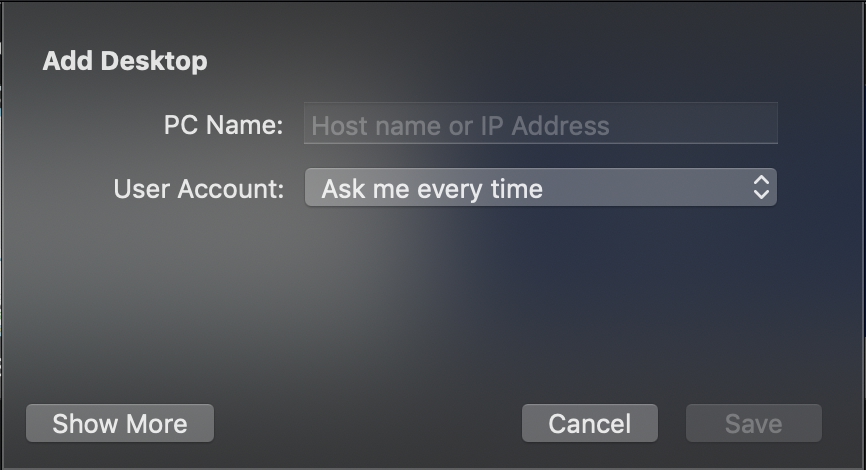

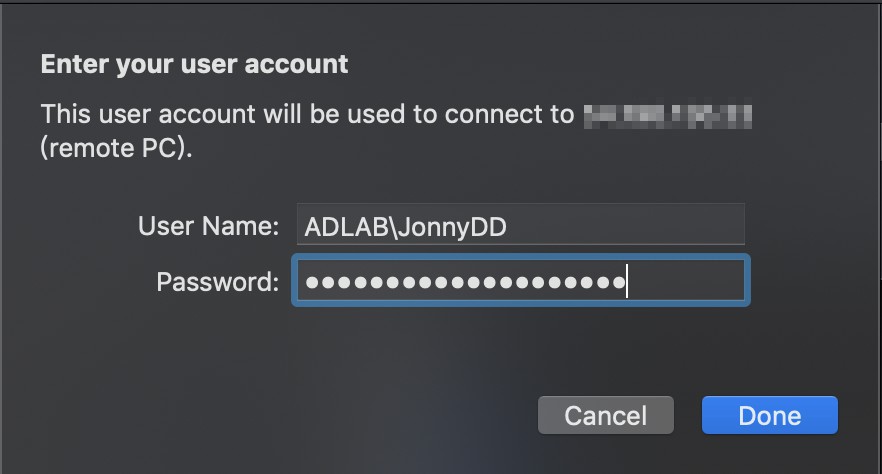

- Lembre-se de IP público IPv4 e IPs privados que usaremos mais tarde, abra o Microsoft Remote Desktop -> adicione Desktop -> digite seu IP público IPv4 em Nome do PC -> Salvar .

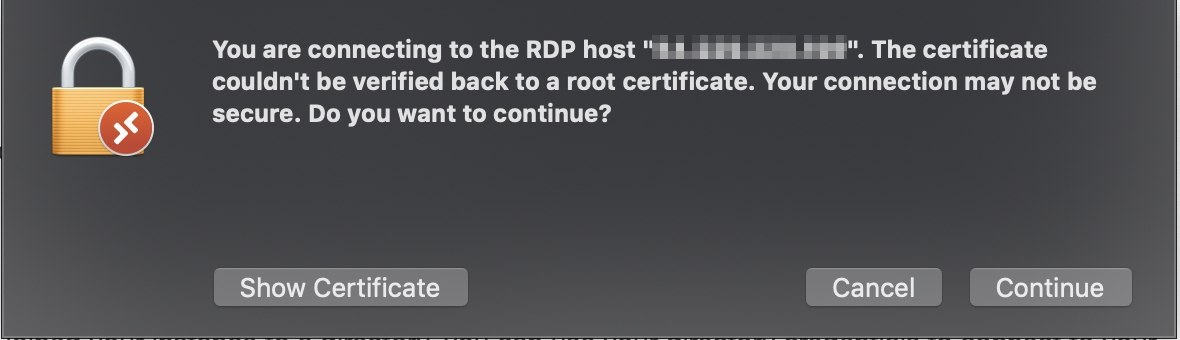

- Clique duas vezes na área de trabalho que você adicionar.

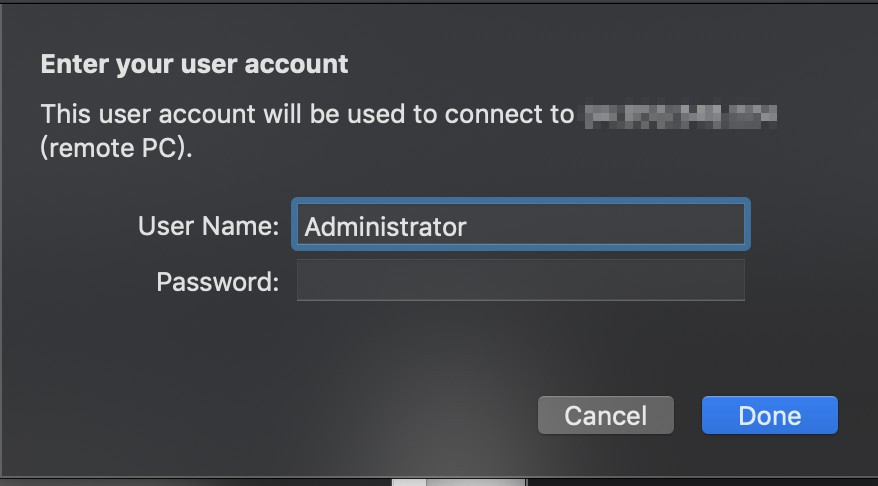

- Nome de usuário:,

AdministratorSenha: (copiar da área de transferência) -> Concluído.

- Um aviso será exibido como na imagem, basta clicar em continuar .

se você não conseguir conectar a instância do Windows EC2, verifique se o IP e a senha estão corretos.

Criar serviço de domínio do Active Directory

?? Crie seu próprio domínio e adicione serviços do AD para gerenciar todos os computadores que ingressaram no domínio por meio do AD. Você pode até gerenciar quais usuários podem fazer logon em computadores no domínio e definir permissões em computadores e usuários dentro do domínio.

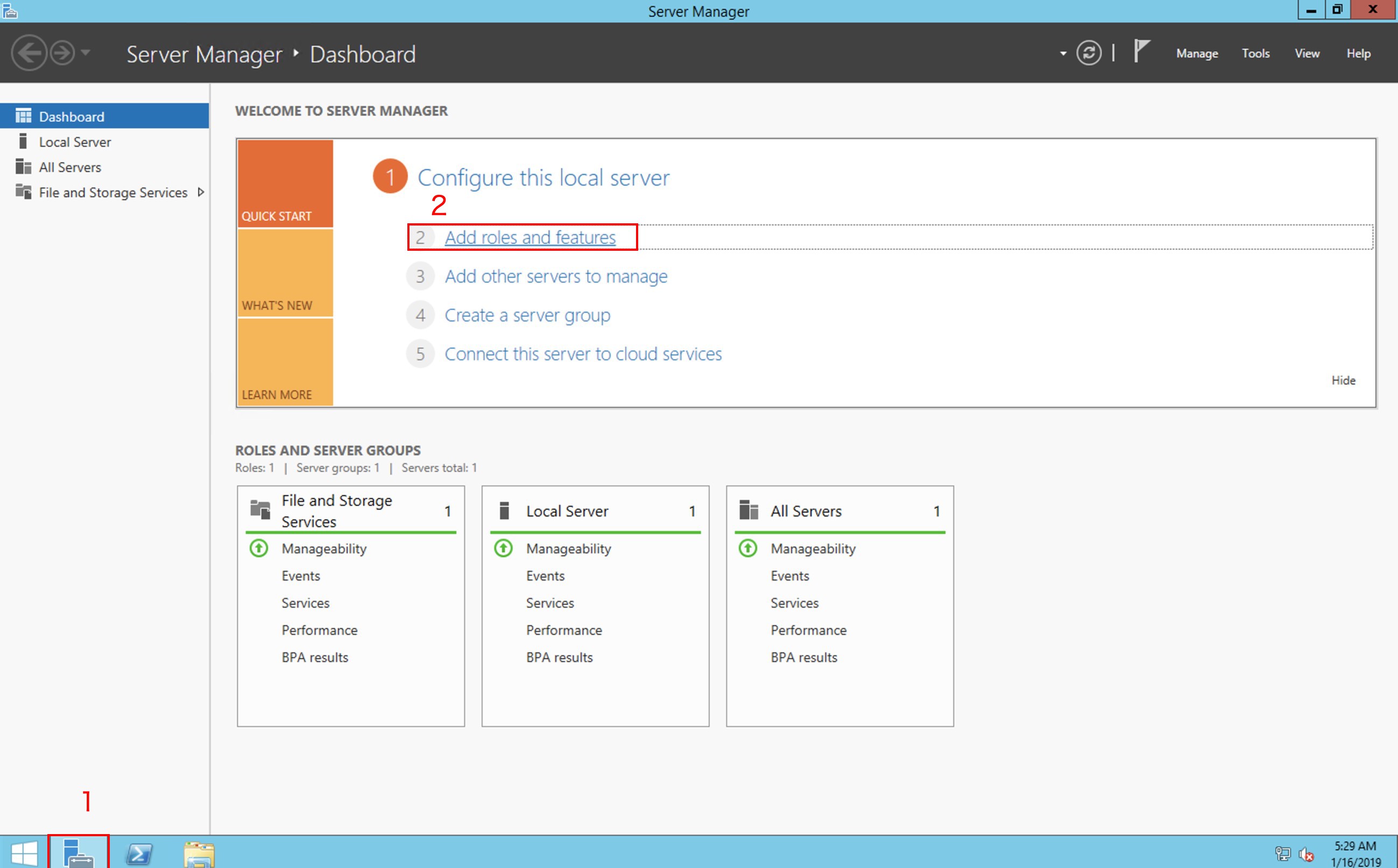

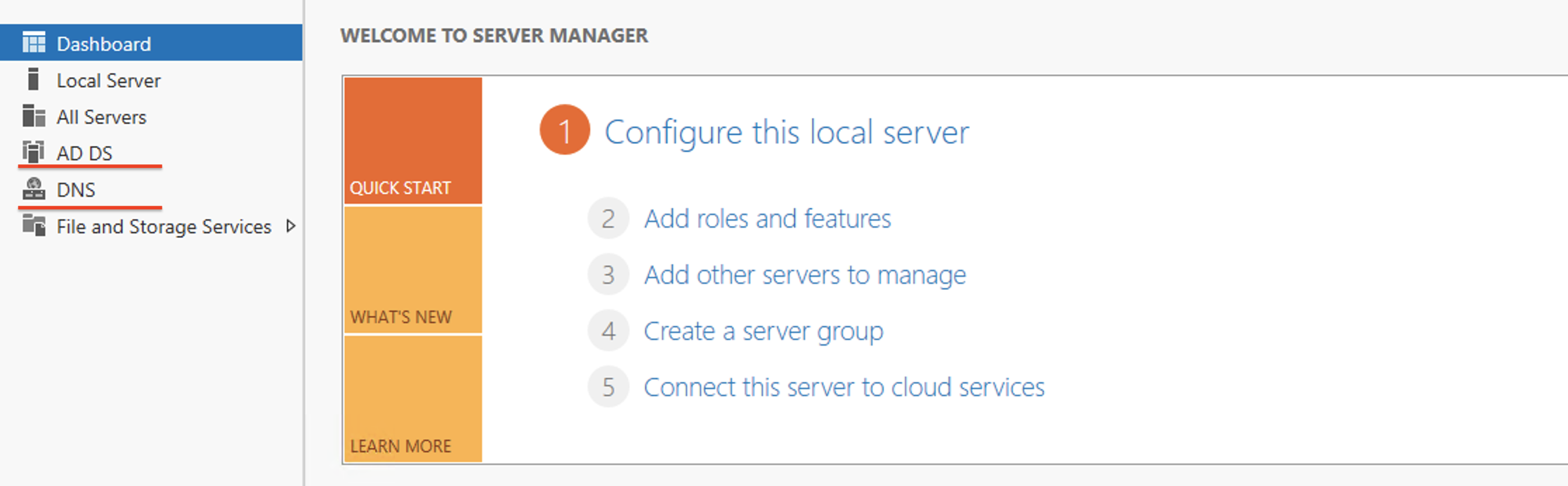

- Clique no ícone do Gerenciador do Servidor na parte inferior -> clique em Adicionar funções e recursos .

- Clique em Avançar até Funções do servidor .

- Em Funções de servidor, verifique os Serviços de Domínio Active Directory e o Servidor DNS .

Quando você clica no servidor DNS e adiciona recursos, um aviso é exibido, basta clicar em Continuar .

- Clique em Avançar até Confirmação e clique em Instalar .

aguarde a instância do Windows EC2 instalar ferramentas e serviços.

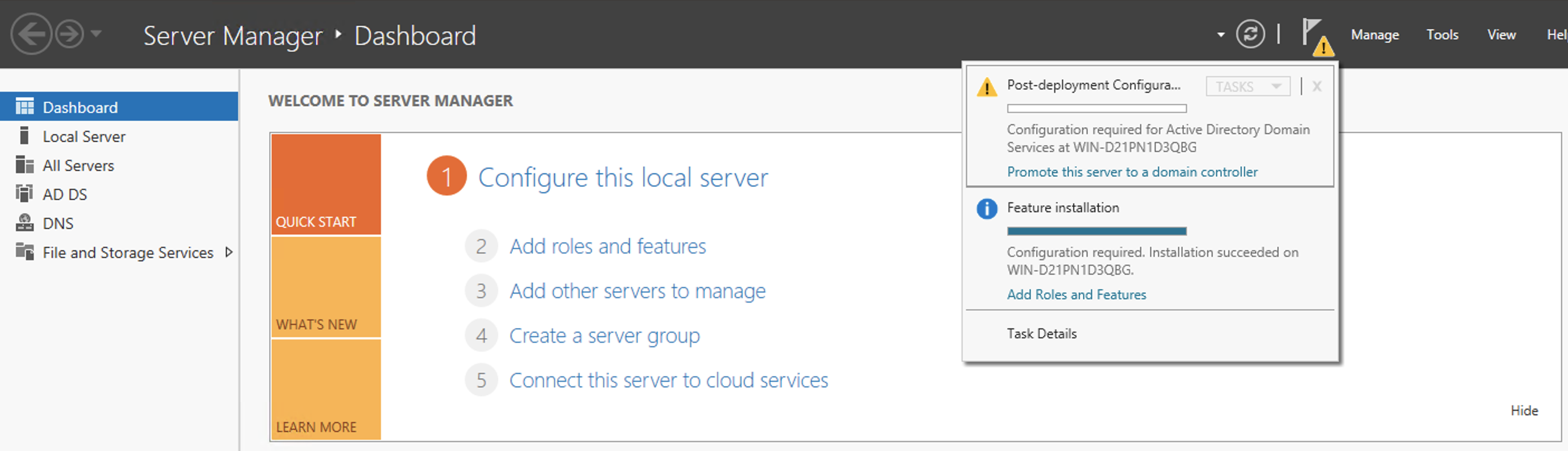

- Clique em Fechar para continuar -> clique no sinalizador no canto superior direito -> Promova este servidor em um controlador de domínio .

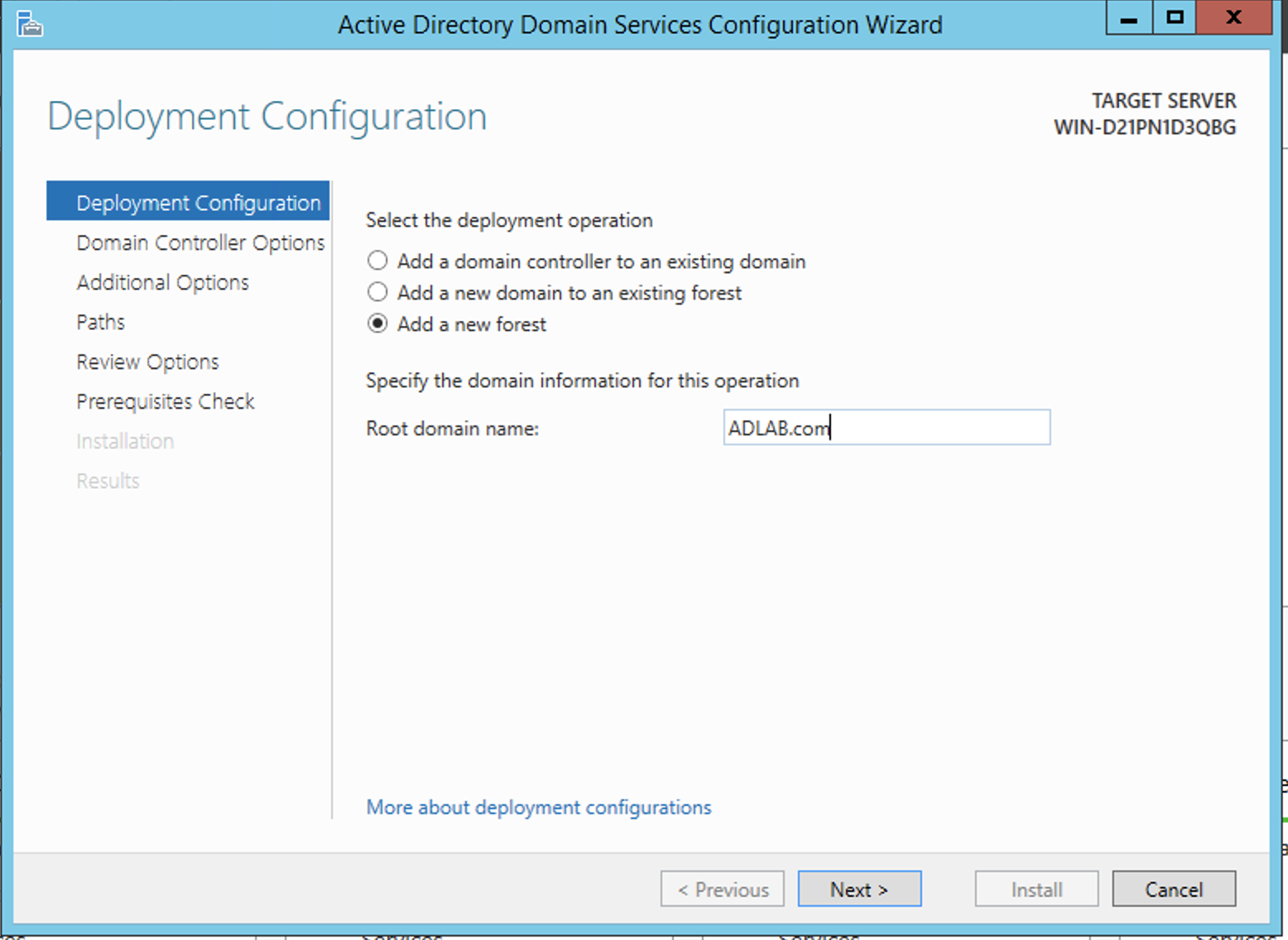

- Em Configuração de implantação, escolha Adicionar uma nova floresta . Após digitar o nome do domínio raiz,

ADLAB.comclique em Avançar.

- Na opção de controle de domínio , digite a senha do DSRMA senha deve ser forte, pelo menos uma combinação de letras maiúsculas e minúsculas, números e símbolos

- Clique em Avançar até Verificação de pré-requisitos -> Instalar

A instância do Windows EC2 será reiniciada quando a instalação for concluída. Agora, conectamos o EC2 (AD Lab AD) novamente para verificar se ele já é um AD e DC

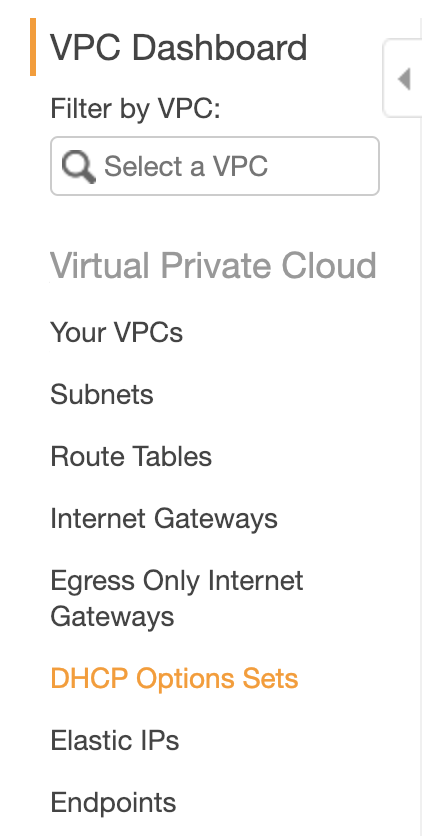

Definir conjuntos de opções DHCP na AWS

Como não criamos um domínio quando criamos uma VPC, nossa VPC não reconhece nosso domínio. Ao configurar um conjunto de opções DHCP, informe à VPC o domínio que criamos e o servidor de nome de domínio.

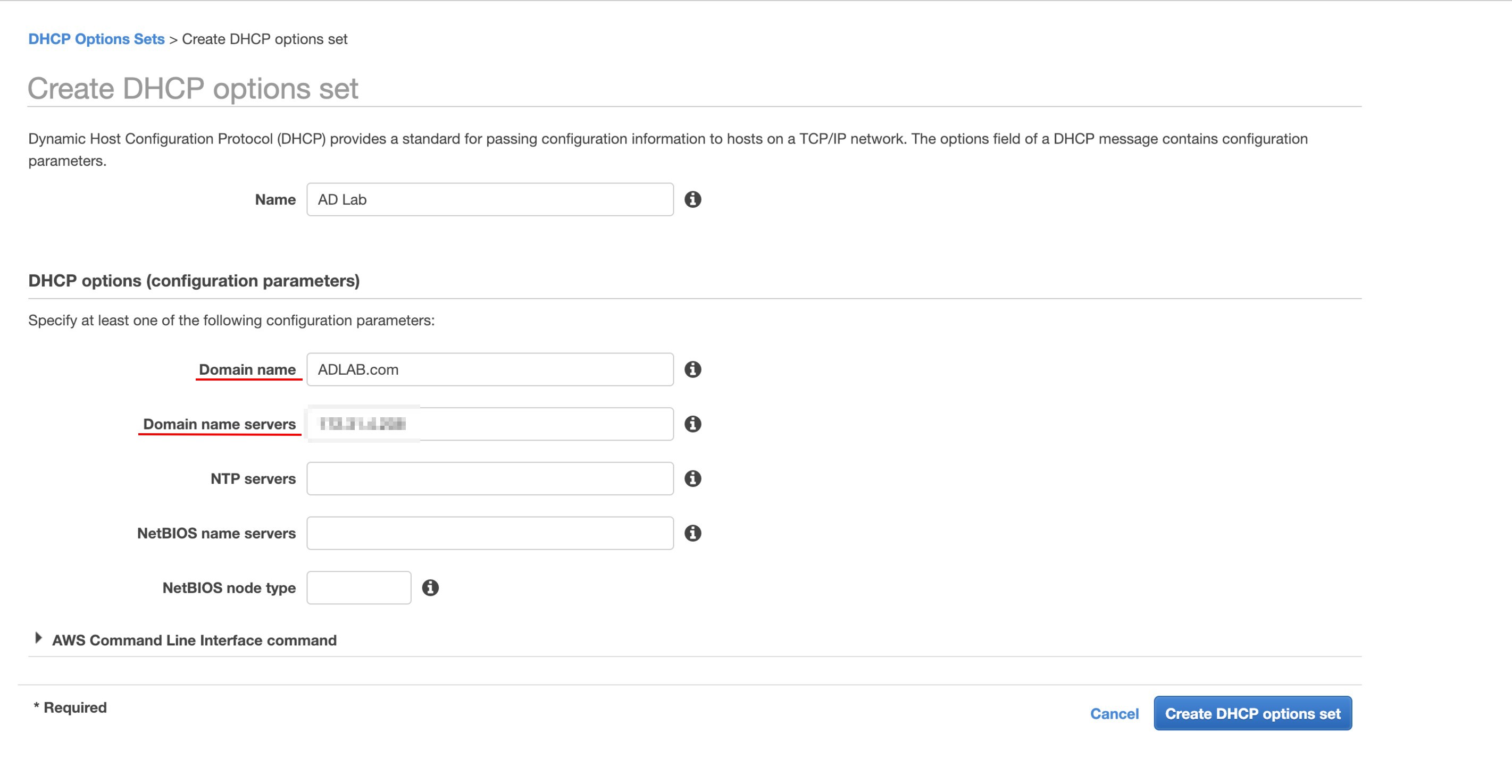

- Abra o AWS Console -> Serviço: VPC -> Conjuntos de opções DHCP

- Crie um conjunto de opções DHCP como a figura a seguir,

- Nome : AD Lab , Domain Name :

ADLAB.com, Domain Name Server : IPs privados (AD LAB do AD) -> deixá coluna resto esvaziar. - Lembre-se do seu ID de conjunto de opções de DHCP , então precisamos editar as opções de DHCP definidas em nossa VPC.

- No Painel da VPC -> selecione a VPC que criamos -> Ações -> Editar conjunto de opções de DHCP -> escolha o conjunto de opções de DHCP que acabamos de criar.

Aderir ao domínio

Agora que nos conectamos a outro EC2 e o adicionamos ao domínio que criamos, podemos gerenciar centralmente computadores ou usuários através do AD após ingressar no domínio e, nesse processo, você descobrirá que para ingressar no domínio é necessária uma confirmação do administrador do domínio ?

- Agora, podemos nos conectar ao EC2 (AD LAB PC01) para ingressar no domínio que criamos alguns minutos atrás.

Como o mesmo método que usamos anteriormente.

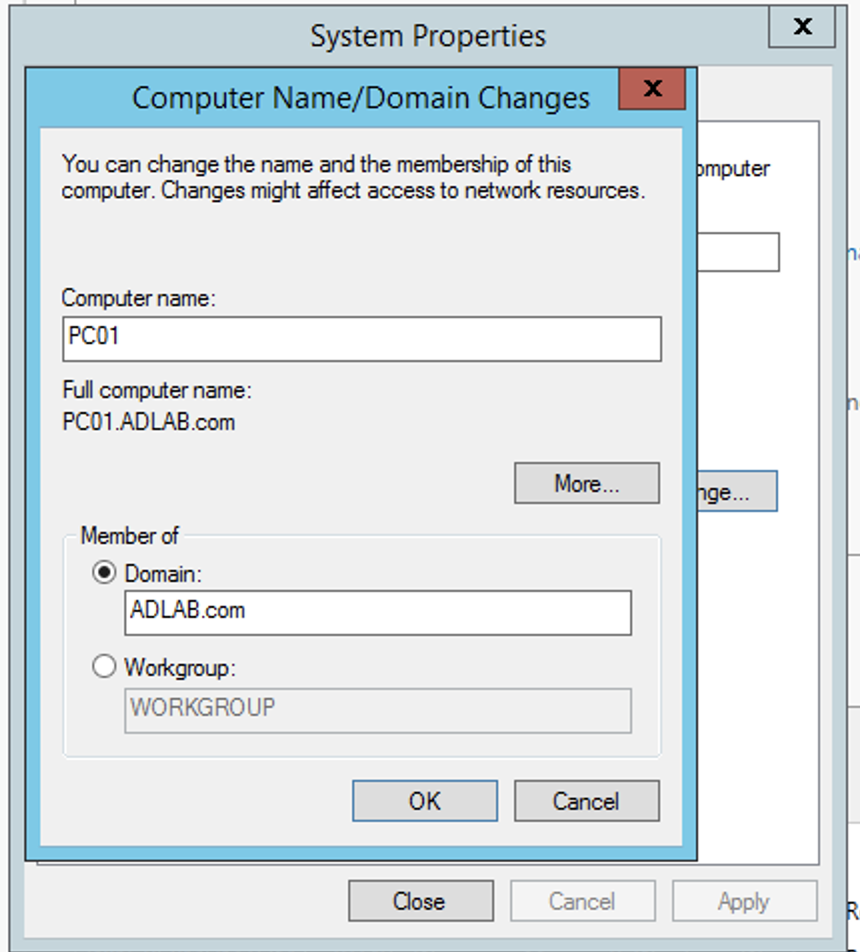

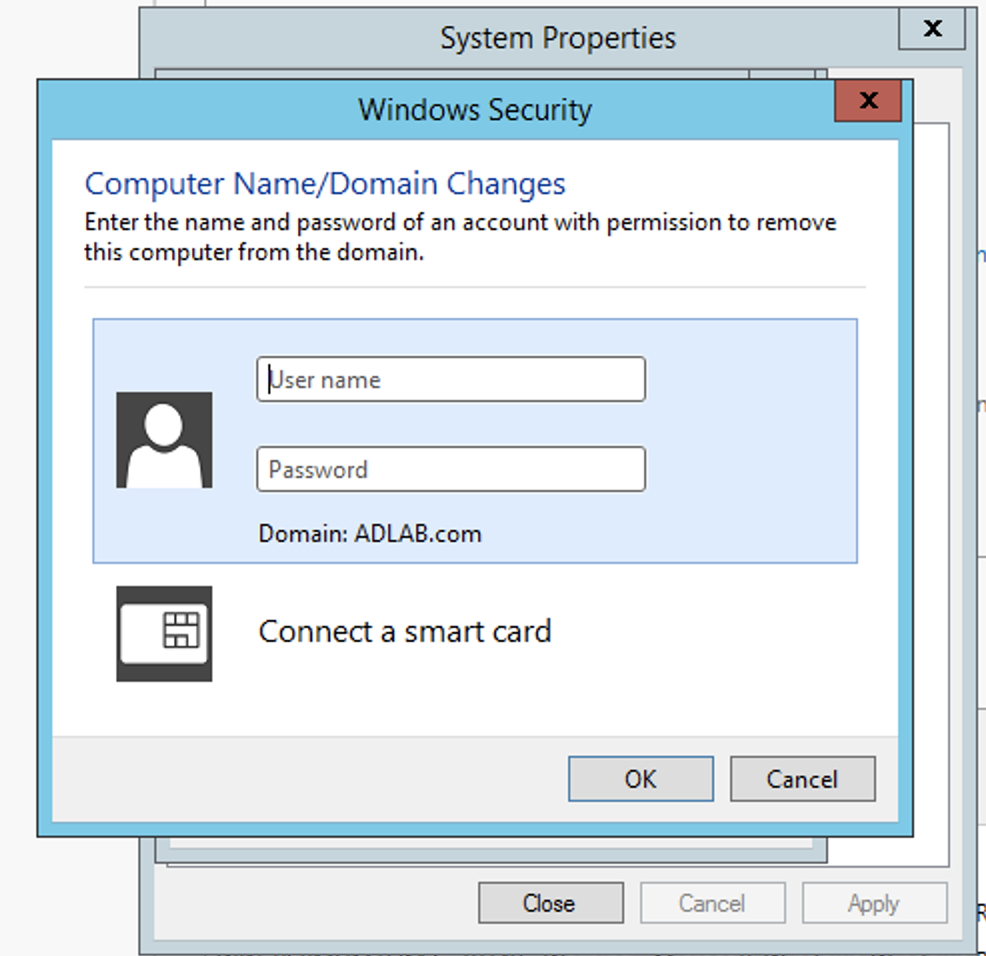

- Efetue login no EC2 (AD LAb PC01) -> abra o Gerenciador do Servidor -> clique em Servidor local no painel esquerdo -> clique em GRUPO DE TRABALHO -> clique em Alterar .

- Nome do computador tipo

PC01, domínio:ADLAB.com.

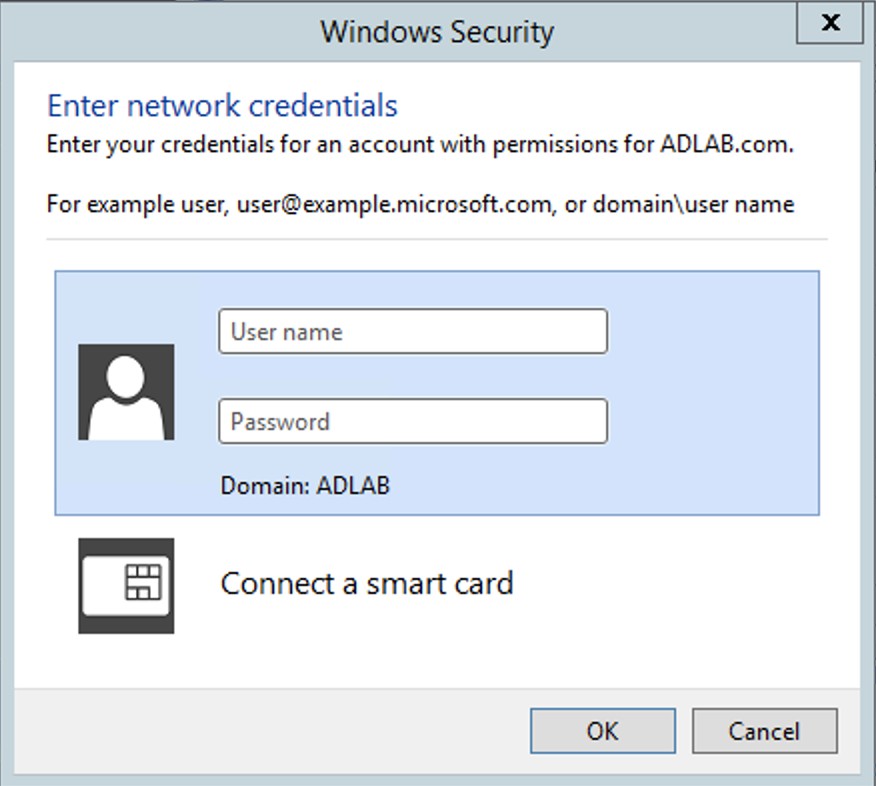

- Temos que digitar o nome de usuário e a senha do AD para ingressar no

ADLAB.comdomínio -> Pressione OK .

Aqui, precisamos preencher o nome de usuário do EC2 (AD LAB AD) :Administratore **Password**: na sua área de transferência.

- O sistema solicitará que você reinicie o computador para aplicar essas alterações, então clique em Reiniciar agora.

Verifique PC01 já está no ADLAB.comdomínio.

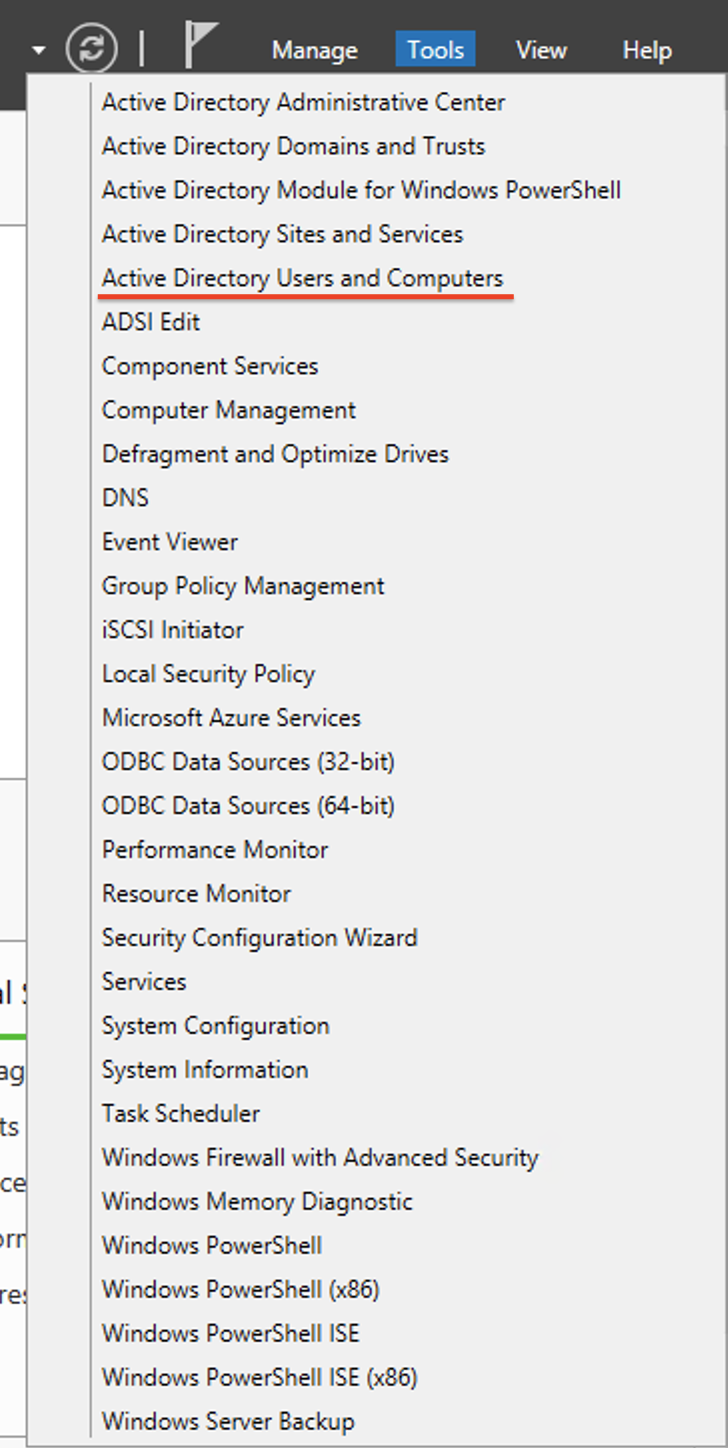

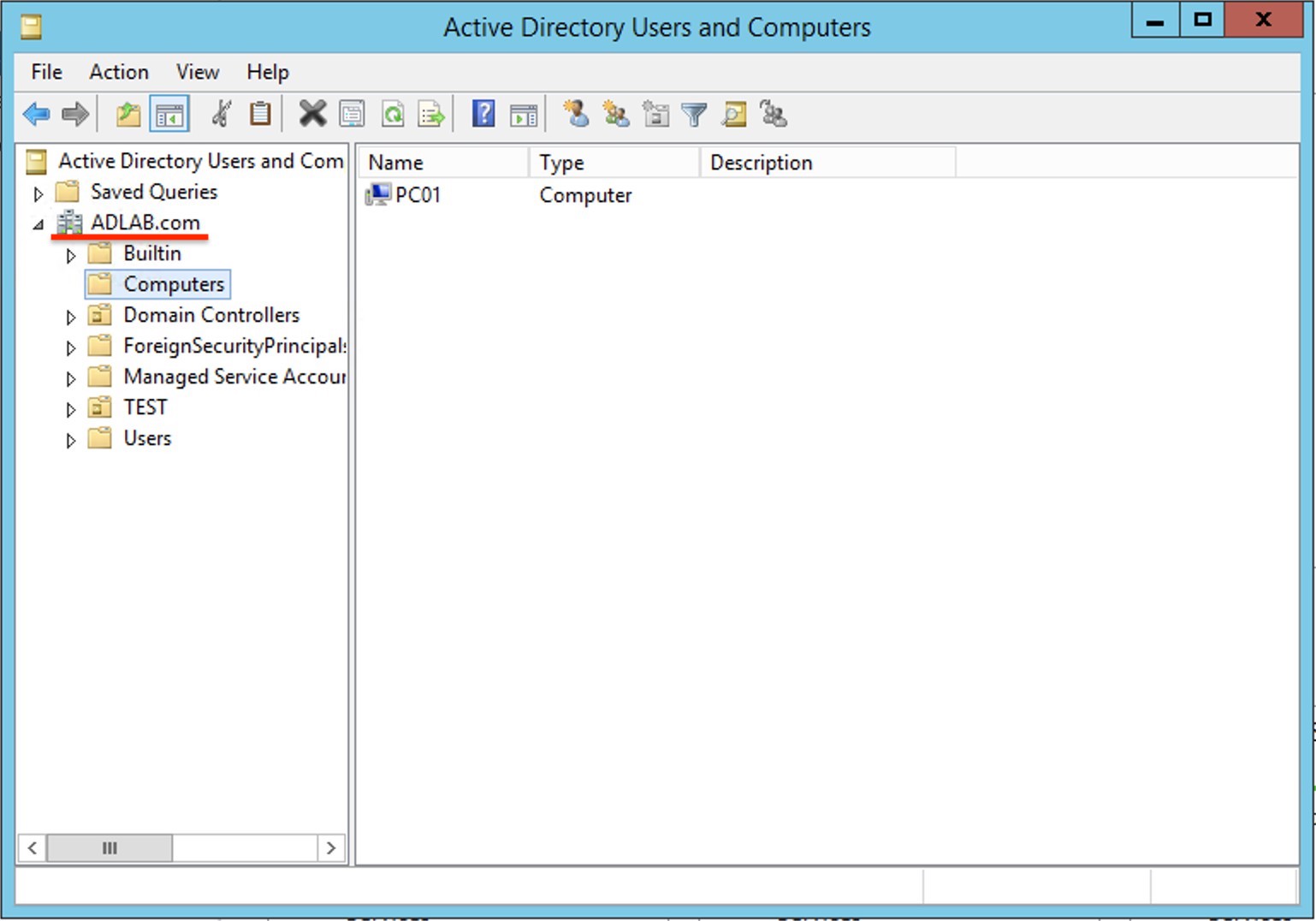

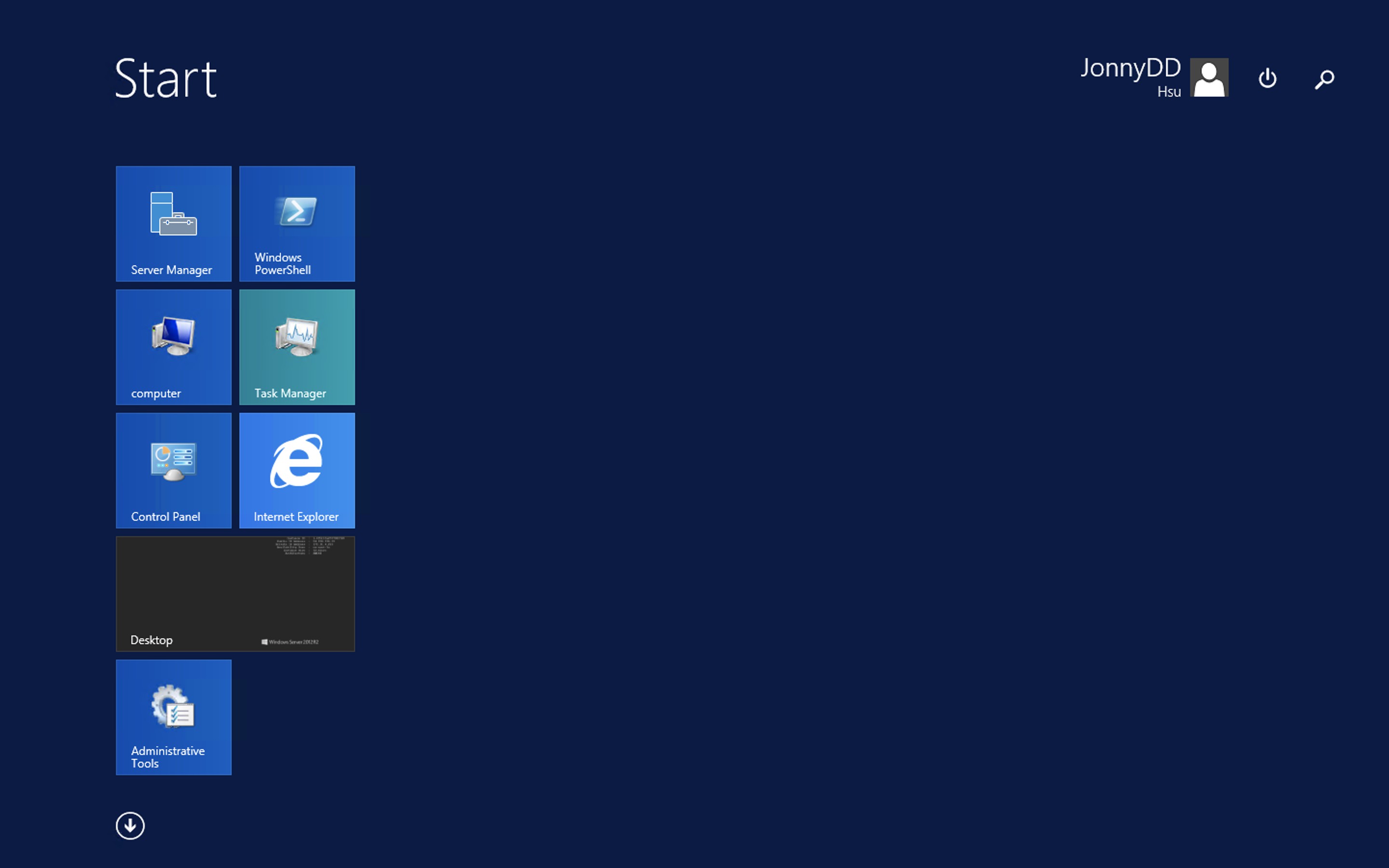

- Agora podemos conectar ao AD LAB AD -> Abrir o Gerenciador do Servidor -> clicar nas ferramentas próximas ao sinalizador -> clicar em Usuários e Computadores do Active Directory .

- Clique em Computadores no domínio ADLAB , você pode ver que o PC01 já está aqui.

Criar unidade organizacional (OU)

- Clique com o botão direito do mouse

ADLAB.com-> Novo -> Unidade Organizacional -> Nomeie esse Objeto, aqui criamos um Objeto de TESTE -> OK.

dependendo da organização que você projetar, pode classificar por departamento

Crie um usuário nesta UO

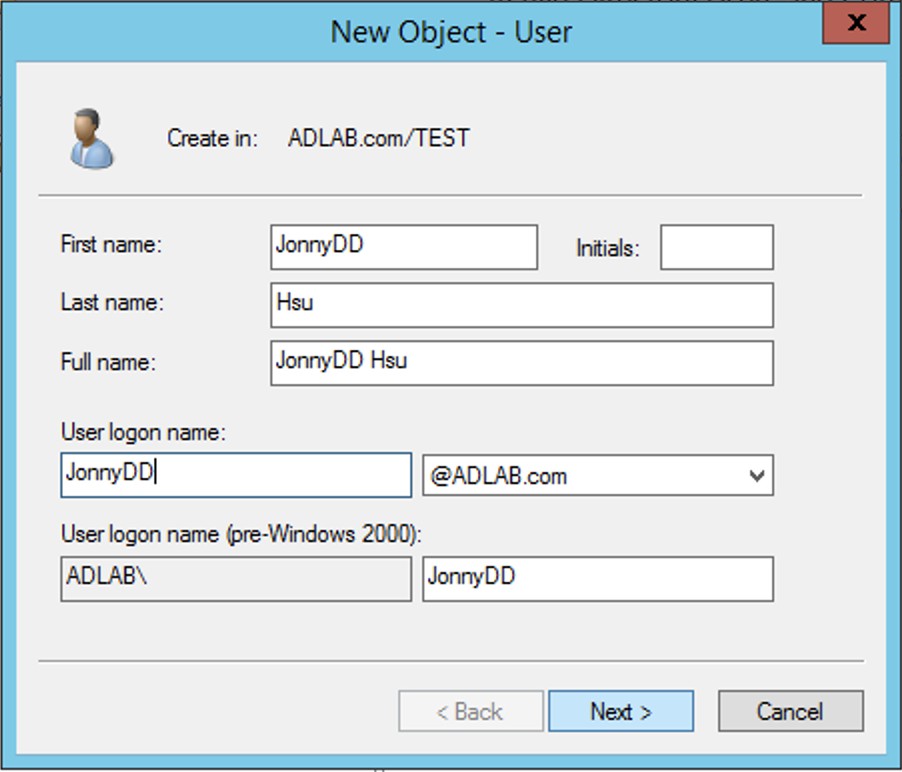

- Clique com o botão direito em TESTAR -> Novo -> Usuário .

- Preencha as informações do usuário e o nome de logon do usuário -> Pressione Avançar .

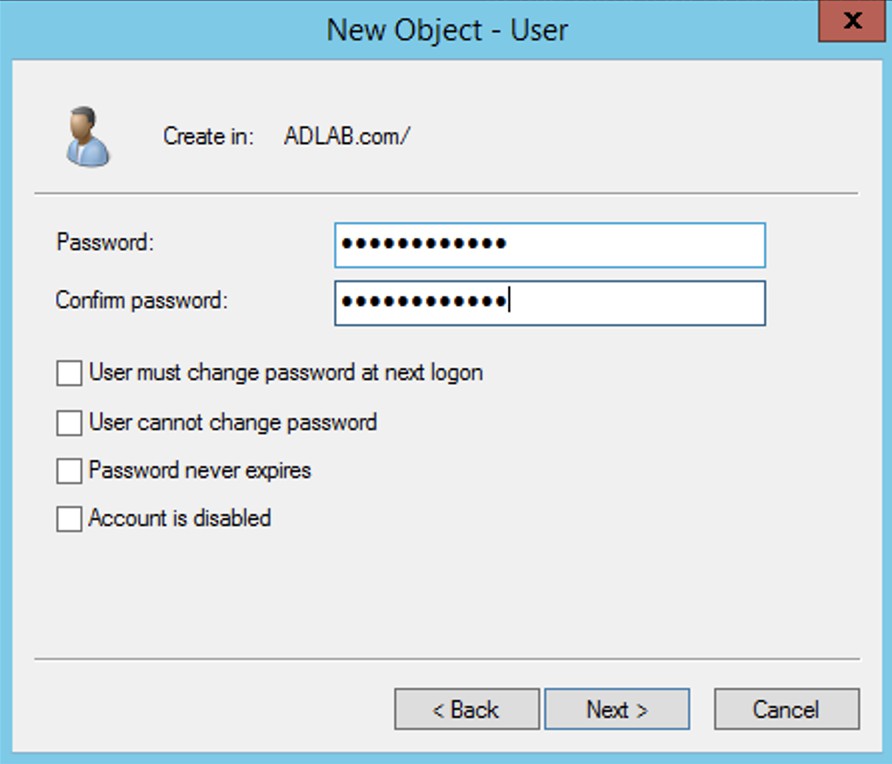

- Defina a senha para esse usuário. Neste tutorial, não usamos as seguintes regras. Portanto, cancele o cheque. >> a senha deve ser forte

Você também pode marcar a caixa para impor que o usuário altere sua senha quando ele / ela fizer login pela primeira vez neste computador.

- Clique em Avançar -> Concluir .

- Verifique se este usuário já criou e está sob o teste (OU).

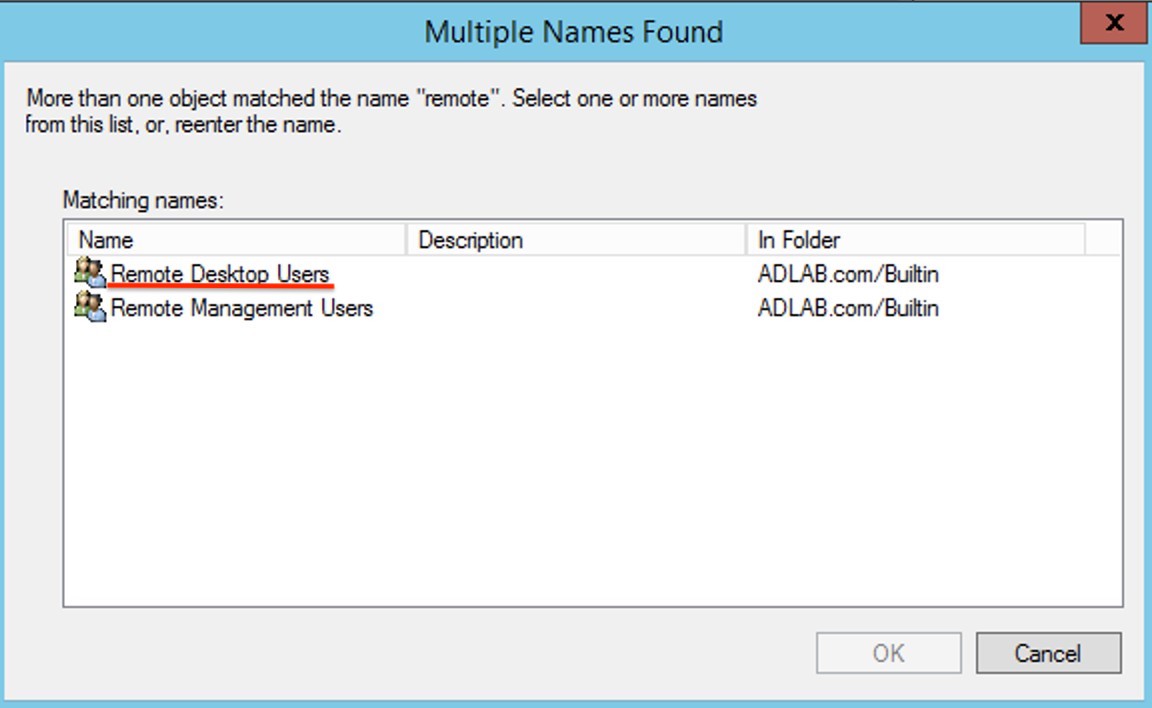

- Clique com o botão direito do mouse em JonnyDD este usuário -> adicione a um grupo -> digite remote -> verifique nomes -> usuários da área de trabalho remota .

- Agora vamos conectar ao PC01 ->

User Name: Administrador ,Password: cópia da área de transferência. - Temos que usar o Administrador para fazer logon neste EC2 e adicionar JonnyDD aos usuários da área de trabalho remota .

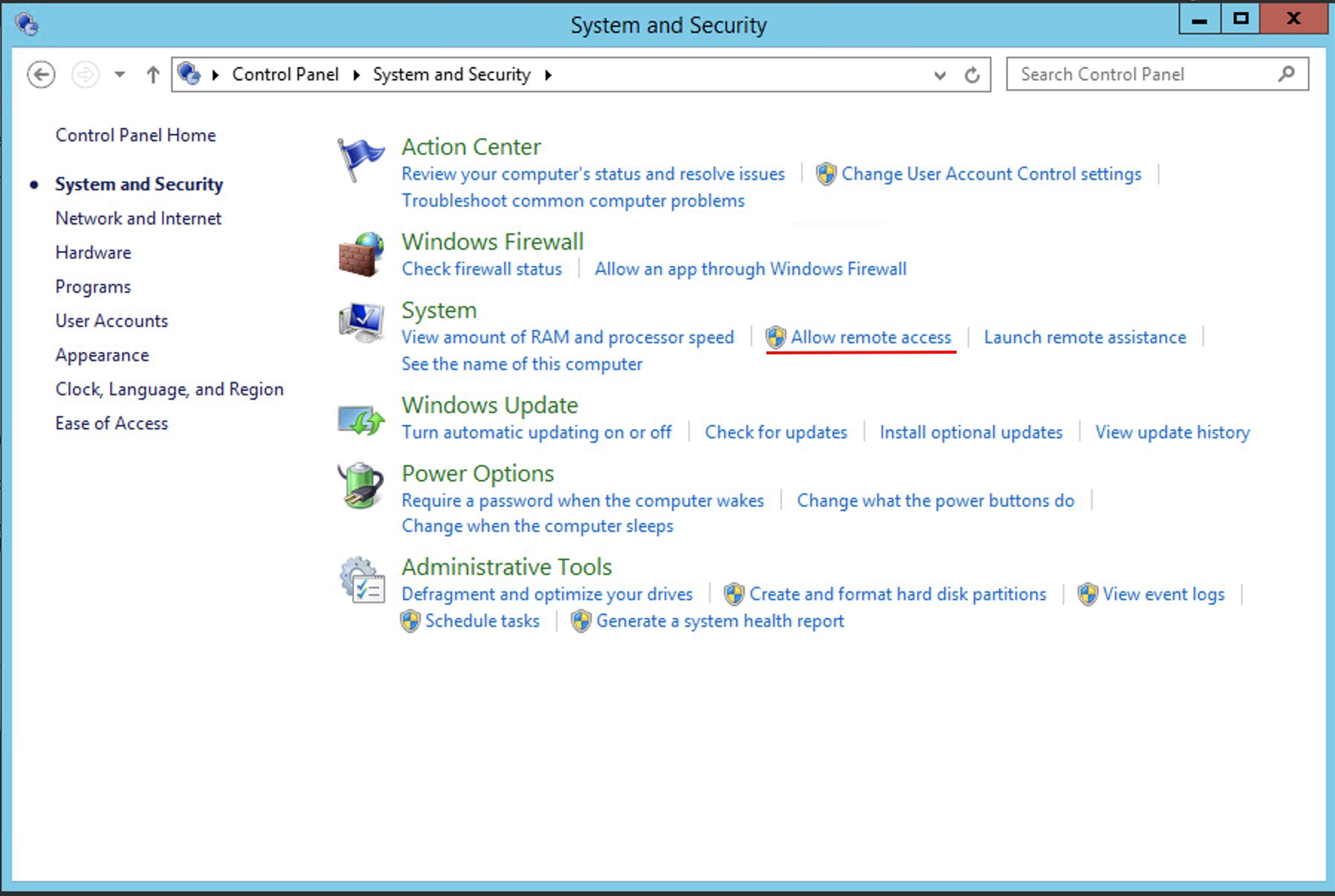

- Abra o Painel de Controle -> Sistema e Segurança -> Permitir acesso remoto

- Selecione Usuários -> Adicionar -> digite Jonny -> Verificar nomes -> uma janela será exibida como esta imagem

- Ele precisa de AD Administrador permissão,

User name:AdministratorePasswordtemos copiado antes na área de transferência.Se você não copiar antes, acesse o AWS EC2 Console -> selecione o EC2 (AD LAB AD) -> Conectar -> Obter senha -> Escolha o arquivo -> selecione o par de chaves que criamos antes -> Descriptografar senha -> você receberá a senha.

- Pressione OK -> agora desconectamos e usamos JonnyDD como nome de usuário para efetuar login neste EC2 novamente.

Recursos limpos

- Desligue o EC2 que você cria.

- Exclua a VPC, sub-rede, grupo de segurança, tabela de rotas, conjuntos de opções DHCP, gateway da Internet.

Conclusão

Você aprendeu: configurar seu próprio VPC, sub-rede, grupo de segurança, tabela de rotas, conjuntos de opções DHCP, gateway da Internet e usar entidades do Windows EC2 para configurar o Widows Active Directory e criar seu próprio domínio para gerenciar os usuários e computadores no domínio. Qual é a vantagem de usar o Windows Active Directory para gerenciar seu ambiente de rede? O gerenciamento centralizado do servidor para as senhas da conta do computador, a segurança aprimorada do computador e os dados completos dos funcionários da empresa criados por meio do Active Directory.A instalação do software impede que os funcionários instalem softwares perigosos, resultando em vazão e roubo de dados, mas o software essencial da empresa também pode ser gerenciado pelo Active Administradores de diretório, uma vez que o servidor envia o software para o computador, também é possível atualizar a versão do computador no domínio. O gerenciamento centralizado também reduz a equipe de manutenção no ambiente de rede da empresa e reduz o tempo e os custos de gerenciamento, até as impressoras e as unidades de rede podem ser gerenciadas uniformemente pelo Active Directory. Os servidores são gerenciados centralmente para aumentar a segurança do ambiente de rede corporativo por meio do controle de permissões de pastas compartilhadas e pastas de computador. Para empresas de várias regiões, elas também podem ser gerenciadas centralmente por meio de uma conexão unificada aos servidores do Active Directory.

Nenhum comentário:

Postar um comentário